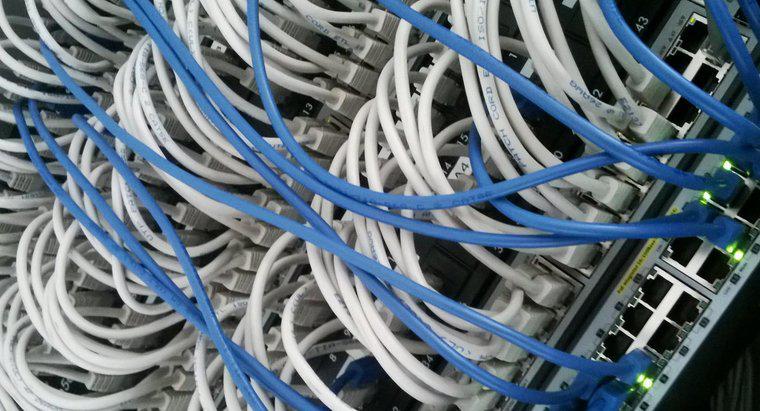

Ağ güvenliği sistemleri, bir ağı yetkisiz erişimlerden, yanlış kullanımlardan veya hizmet reddinden ağlara ve verilere kadar korumaya yardımcı olan donanım ve yazılım bileşenlerinden oluşur. Ağ güvenliği bileşenleri genellikle virüsten koruma, kötü amaçlı yazılımdan koruma ve casus yazılımdan koruma yazılımı içerir; donanım ve yazılım güvenlik duvarları; saldırı koruma sistemleri veya IPS; ve sanal özel ağlar veya VPN'ler. Birlikte çalışan bu ve diğer bileşenler, bir ağın kullanılabilirliğini, güvenilirliğini, bütünlüğünü ve güvenliğini ve verilerini sürekli değişen tehditlere karşı korur.

Ağ güvenliği, kamu ve özel ağları virüsler dahil olmak üzere çok çeşitli tehditlere karşı saldırılara karşı korumaya çalışır; solucanlar ve Truva atları; casus yazılım, reklam yazılımı ve diğer kötü amaçlı yazılım biçimleri; ve bilgisayar korsanları ve krakerler. Diğer tehditler arasında sıfır günlük veya sıfır saatlik saldırı, hizmet reddi saldırılarında, veri hırsızlığı veya müdahale ve kimlik hırsızlığı sayılabilir.

Anti-virüs, anti-malware ve casus yazılıma karşı koruma yazılımı, ağa erişmek için kimlik doğrulama bilgilerini çalmayı amaçlayan rootkit'ler ve keylogger'lar dahil olmak üzere güvenlik istismarlarını önlemeye yardımcı olur. Güvenlik duvarları, bir ağ kullanıcısının kaynaklara erişimini ve yetkisiz erişimi oluşturan şeyleri tanımlayan politikaları uygular. İzinsiz giriş koruma sistemleri, ağ kaynaklarına yetkisiz erişimi önler ve ihlallerde kırmızı bayraklar yükseltir. Sanal özel ağlar, ağ kaynaklarına güvenli erişim ve kimlik doğrulama bilgilerinin ve verilerin bir ağa ve ağdan gizli olarak aktarılmasını sağlar. Bataklıklar veya tuzak kaynakları, dikkati meşru kaynaklardan uzak tutar ve bir saldırı sırasında veya sonrasında istismarları tespit etmeye ve izlemeye yardımcı olabilir.

Ağa yönelik tehditleri önlemek ve izlemek için kabul edilen politikalar ve prosedürler ile bunların uygulanması ve bakımı birlikte bir ağ güvenliği çözümü oluşturur. Ağ güvenliği çözümleri, ağ kaynaklarına fiziksel erişimi kısıtlamaktan, parola kullanımına veya bu kaynaklara erişmek için parola kullanımına veya ağ içinde saklanan veya ağa iletilen verilerin şifrelenmesine kadar her şeyi kapsar.